Home » CyberSterk helpt je voldoen aan ISO 27001

CyberSterk helpt je voldoen aan ISO 27001

Leg een sterke basis voor je ISO 27001-certificering

woensdag 9 december 2020

ISO 27001. Je hoort het steeds vaker om je heen of misschien krijg jij steeds vaker de vraag of jij ‘het’ al bent. Waarom is deze internationaal erkende norm voor informatiebeveiliging zo booming? Wat heb je eraan om te voldoen aan deze standaard? En hoe kan CyberSterk je helpen om ‘ISO27001 compliant’ te worden en te blijven?

ISO 27001 en de 3 pilaren van cybersecurity

Informatiebeveiliging raakt bijna elk aspect van je bedrijfsvoering. Waar moet je beginnen? Wat heeft prioriteit? ISO 27001 helpt je deze vragen te beantwoorden door heldere toetsingskaders te scheppen waar je 3 belangrijke cybersecuritypijlers in kunt herkennen; People, Processes, Technology.

1. People

Dit toetsingskader kijkt naar hoe een organisatie haar medewerkers betrekt bij het beveiligingsbeleid, kennis overdraagt en omgaat met structurele uitdagingen bij het beschermen van gegevens. Denk aan het gebruik van shadow IT zoals Trello of Google Docs.

2. Processes

Hierbij draait het om de processen die je invoert om de integriteit van je beveiligingsbeleid te ondersteunen. Denk bijvoorbeeld aan een scheiding van taken en verantwoordelijkheden, regelmatige audits en ook fysieke barrières, zoals beveiligde ruimtes, die toegang tot en veiligheid van hardware garanderen.

3. Technology

Dit toetsingskader kijkt naar de technische oplossingen en infrastructuur die je nodig hebt om je informatie te beveiligen. Denk dan vooral aan de samenwerking tussen detectie en beschermingsoplossingen. Hoe reageert je systeem op een nieuw risico?

ISO 27001 naleven

Tot slot kijkt ISO 27001 naar hoe je zorgdraagt voor de structurele naleving van de standaarden. Het hele systeem dat je vervolgens

ontwikkelt als organisatie om te voldoen aan ISO 27001 noem je je Information Security Management System (ISMS).

Je cyberweerbaarheid onderhouden - van dag tot dag

De kerndoelstelling van ISO 27001 – en dus je ISMS – is het continue onderhoud van jouw beveiliging. De risico’s waaraan je organisatie bloot staat veranderen namelijk van dag tot dag. Het startpunt van een ISMS-implementatie begint dan ook bij een eerste risicoanalyse – je nulmeting. Op basis van je bevindingen implementeer je een systeem om je risico’s te beheersen. Een onderdeel van dat systeem is het monitoren van het systeem zelf; het detecteren en oplossen van nieuwe risico’s. Cybersecurity is – zeker volgens ISO 27001 – dus een continu proces.

ISO 27001 A.12.4: Het monitoren en loggen van (nieuwe) risico’s

Een onderdeel in ISO27001 (A.12.4) beschrijft de randvoorwaarden voor Logging & Monitoring. Hier draait het om hoe je systeem nieuwe ‘security-events’ detecteert. Denk bijvoorbeeld aan vreemd netwerkverkeer, ongewone serverbelasting en herhaalde inlogpogingen. Hoe ontdek je dat soort risicovolle gebeurtenissen en hoe leg je ze vast zodat je de juiste actie kunt ondernemen? Voor het monitoren en loggen van security events zijn veel goede oplossingen in de markt. Het hangt sterk af van je bedrijfsrisico’s – verwerk je bijvoorbeeld persoonsgegevens of financiële transacties –, je

technische infrastructuur, je bedrijfsomvang en uiteraard je budget, welke oplossing voor jou geschikt is.

CyberSterk als oplossing voor de meeste mkb- bedrijven

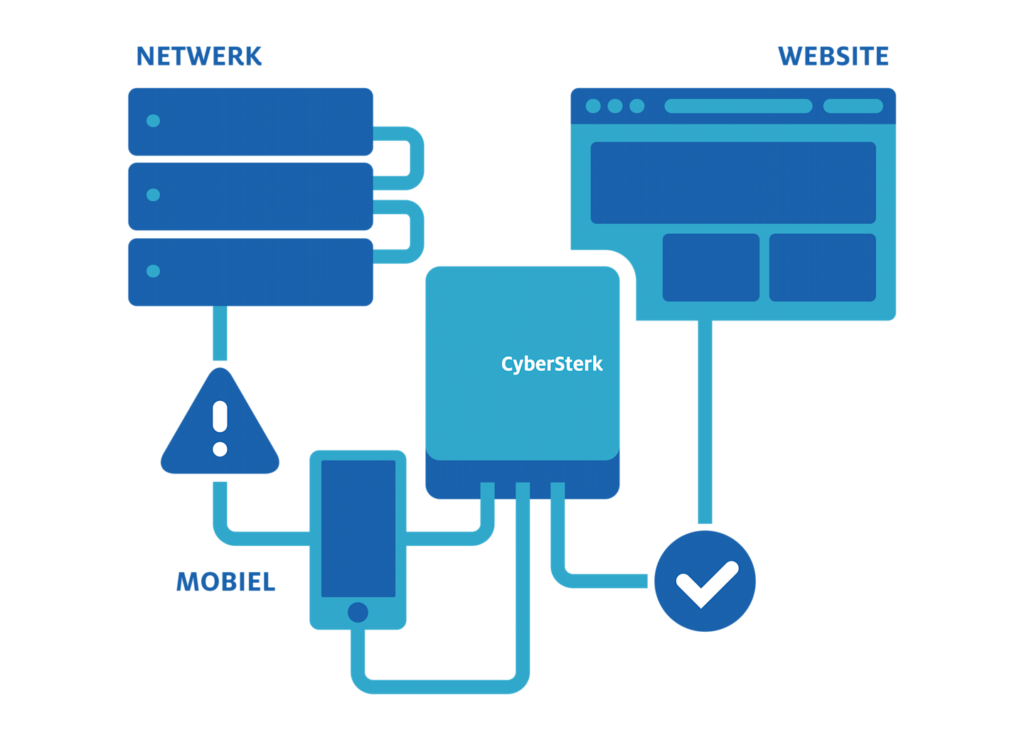

CyberSterk is ontwikkeld voor organisaties in het midden- en kleinbedrijf die een groot belang hebben bij de beveiliging van een eigen (on-premisses)

bedrijfsnetwerk en websites die kritieke data verwerken, zoals klantgegevens en financiële transacties.

CyberSterk;

detecteert nieuwe bedreigingen en aanvallen op je netwerk (NIDS); denk aan botnetinfecties, ransomware en TOR-netwerkconnecties;

scant je netwerk op zwakke plekken; denk aan apparaten die security-patches missen, verouderde software en configuratieproblemen;

scant je website; denk aan injectiemogelijkheden en authenticatieproblemen.

Alle risico’s worden zorgvuldig gelogd zodat je kunt opvolgen met passende maatregelen. Bij acute problemen krijg je direct een melding en kan je

ondersteuning vragen bij onze supportdesk. CyberSterk kan je dus zowel helpen met je nulmeting als met het continu ontdekken van nieuwe risico’s en verbeterpunten. Hiermee leg je dus een sterke basis voor je ISO 27001-certificering.

CyberSterk monitort je netwerk en websites en detecteert en logt nieuwe risico’s. Bij acute problemen ontvang je een melding in de app. De rapportages zijn inzichtelijk via een overzichtelijk dashboard. Meer informatie.

SIEM/SOC-oplossingen voor grote organisaties

Voor organisaties die buitengewoon veel kritieke informatie moeten beschermen, en een groot gebruikersplatform moeten monitoren bieden SIEM/SOC-oplossingen een passende oplossing. SIEM-oplossingen zijn vooral waardevol voor grote en complexe infrastructuren en bieden een geïntegreerd beeld van risico’s.

Deel dit artikel

Facebook

Twitter

LinkedIn